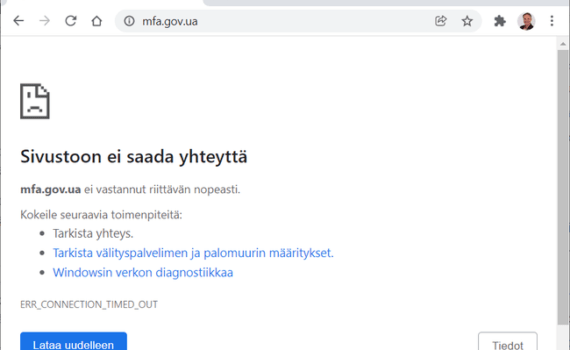

Kyberhyökkäykset kasvoivat 800 prosenttia – ”Globaali kybersota on syttynyt” Webhotelliyhtiö Ntirety on havainnut, että maailmalla riehuu räjähdysmäisesti eskaloitunut kybersota. Kyberhyökkäykset […]

Avainsana kyberhyökkäys

2 artikkelia

Petteri Järvinen: Todennäköisesti näemme vielä jotain, mitä kukaan ei ole osannut ennakoida Kyberhyökkäykset muuttavat sodan dynamiikkaa arvaamattomaan suuntaan, kirjoittaa tietokirjailija […]